ຄູ່ມືສຸດທ້າຍເພື່ອຄວາມເຂົ້າໃຈ Phishing ໃນປີ 2023

ດັ່ງນັ້ນ, ແມ່ນຫຍັງ phishing?

Phishing ແມ່ນຮູບແບບຂອງວິສະວະກໍາສັງຄົມທີ່ຫຼອກລວງຄົນໃຫ້ເປີດເຜີຍລະຫັດຜ່ານຂອງເຂົາເຈົ້າຫຼືມີຄ່າ ຂໍ້ມູນຂ່າວສານ. ການໂຈມຕີ phishing ສາມາດຢູ່ໃນຮູບແບບຂອງອີເມລ໌, ຂໍ້ຄວາມ, ແລະໂທລະສັບ.

ປົກກະຕິແລ້ວ, ການໂຈມຕີເຫຼົ່ານີ້ເຮັດໃຫ້ເປັນການບໍລິການທີ່ນິຍົມແລະບໍລິສັດທີ່ປະຊາຊົນຮັບຮູ້ໄດ້ງ່າຍ.

ເມື່ອຜູ້ໃຊ້ຄລິກໃສ່ການເຊື່ອມຕໍ່ phishing ຢູ່ໃນສ່ວນຂອງອີເມລ໌, ເຂົາເຈົ້າຖືກສົ່ງໄປຫາເວັບໄຊທ໌ທີ່ມີລັກສະນະຄ້າຍຄືກັນ. ເຂົາເຈົ້າໄດ້ຖືກຮ້ອງຂໍໃຫ້ມີຂໍ້ມູນການເຂົ້າສູ່ລະບົບຂອງເຂົາເຈົ້າຢູ່ໃນຈຸດນີ້ໃນການຫລອກລວງ phishing. ເມື່ອພວກເຂົາໃສ່ຂໍ້ມູນຂອງພວກເຂົາຢູ່ໃນເວັບໄຊທ໌ປອມ, ຜູ້ໂຈມຕີມີສິ່ງທີ່ພວກເຂົາຕ້ອງການເພື່ອເຂົ້າເຖິງບັນຊີທີ່ແທ້ຈິງຂອງພວກເຂົາ.

ການໂຈມຕີ phishing ສາມາດສົ່ງຜົນໃຫ້ຂໍ້ມູນສ່ວນຕົວຖືກລັກ, ຂໍ້ມູນທາງດ້ານການເງິນ, ຫຼືຂໍ້ມູນສຸຂະພາບ. ເມື່ອຜູ້ໂຈມຕີໄດ້ຮັບການເຂົ້າເຖິງບັນຊີຫນຶ່ງ, ພວກເຂົາເຈົ້າອາດຈະຂາຍການເຂົ້າເຖິງບັນຊີຫຼືນໍາໃຊ້ຂໍ້ມູນນັ້ນເພື່ອ hack ບັນຊີອື່ນໆຂອງຜູ້ຖືກເຄາະຮ້າຍ.

ເມື່ອບັນຊີຖືກຂາຍ, ຜູ້ໃດຜູ້ນຶ່ງທີ່ຮູ້ວິທີການກໍາໄລຈາກບັນຊີຈະຊື້ຂໍ້ມູນປະຈໍາບັນຊີຈາກເວັບຊ້ໍາ, ແລະໃຊ້ທຶນໃນຂໍ້ມູນທີ່ຖືກລັກ.

ນີ້ແມ່ນການສະແດງພາບເພື່ອຊ່ວຍໃຫ້ທ່ານເຂົ້າໃຈຂັ້ນຕອນໃນການໂຈມຕີ phishing:

ການໂຈມຕີ phishing ມາໃນຮູບແບບທີ່ແຕກຕ່າງກັນ. Phishing ສາມາດເຮັດວຽກໄດ້ຈາກການໂທ, ຂໍ້ຄວາມ, ອີເມວ, ຫຼືຂໍ້ຄວາມສື່ມວນຊົນສັງຄົມ.

ອີເມວ phishing ທົ່ວໄປແມ່ນປະເພດການໂຈມຕີ phishing ທົ່ວໄປທີ່ສຸດ. ການໂຈມຕີແບບນີ້ແມ່ນເປັນເລື່ອງທຳມະດາເພາະພວກເຂົາເຈົ້າໃຊ້ຄວາມພະຍາຍາມໜ້ອຍທີ່ສຸດ.

ແຮກເກີເອົາບັນຊີລາຍຊື່ຂອງທີ່ຢູ່ອີເມວທີ່ກ່ຽວຂ້ອງກັບ Paypal ຫຼືບັນຊີສື່ມວນຊົນສັງຄົມແລະສົ່ງ a ລະເບີດອີເມລ໌ຈຳນວນຫຼວງຫຼາຍເຖິງຜູ້ເຄາະຮ້າຍທີ່ອາດເປັນໄປໄດ້.

ເມື່ອຜູ້ເຄາະຮ້າຍຄລິກໃສ່ການເຊື່ອມຕໍ່ໃນອີເມລ໌, ມັນມັກຈະນໍາພວກເຂົາໄປຫາສະບັບປອມຂອງເວັບໄຊທ໌ທີ່ນິຍົມແລະຂໍໃຫ້ພວກເຂົາເຂົ້າສູ່ລະບົບດ້ວຍຂໍ້ມູນບັນຊີຂອງພວກເຂົາ. ທັນທີທີ່ພວກເຂົາສົ່ງຂໍ້ມູນບັນຊີຂອງເຂົາເຈົ້າ, ແຮກເກີມີສິ່ງທີ່ເຂົາເຈົ້າຕ້ອງການເພື່ອເຂົ້າເຖິງບັນຊີຂອງເຂົາເຈົ້າ.

ໃນຄວາມຫມາຍ, ປະເພດຂອງ phishing ນີ້ແມ່ນຄ້າຍຄືການໂຍນອອກຕາຫນ່າງເຂົ້າໄປໃນໂຮງຮຽນຂອງປາ; ໃນຂະນະທີ່ຮູບແບບອື່ນໆຂອງ phishing ແມ່ນຄວາມພະຍາຍາມເປົ້າຫມາຍຫຼາຍ.

Spear phishing ແມ່ນເວລາ ຜູ້ໂຈມຕີແນໃສ່ບຸກຄົນສະເພາະ ແທນທີ່ຈະສົ່ງອີເມວທົ່ວໄປໄປຫາກຸ່ມຄົນ.

ການໂຈມຕີດ້ວຍຫອກ phishing ພະຍາຍາມແກ້ໄຂເປົ້າໝາຍໂດຍສະເພາະ ແລະປອມຕົວເປັນບຸກຄົນທີ່ຜູ້ເຄາະຮ້າຍອາດຈະຮູ້ຈັກ.

ການໂຈມຕີເຫຼົ່ານີ້ແມ່ນງ່າຍກວ່າສໍາລັບຜູ້ຫຼອກລວງຖ້າທ່ານມີຂໍ້ມູນທີ່ສາມາດລະບຸຕົວຕົນໄດ້ໃນອິນເຕີເນັດ. ຜູ້ໂຈມຕີສາມາດຄົ້ນຄວ້າເຈົ້າ ແລະເຄືອຂ່າຍຂອງເຈົ້າເພື່ອສ້າງຂໍ້ຄວາມທີ່ກ່ຽວຂ້ອງ ແລະໜ້າເຊື່ອຖືໄດ້.

ເນື່ອງຈາກຈໍານວນການປັບແຕ່ງສ່ວນບຸກຄົນທີ່ສູງ, ການໂຈມຕີ phishing spear ແມ່ນຍາກທີ່ຈະລະບຸຫຼາຍເມື່ອທຽບກັບການໂຈມຕີ phishing ປົກກະຕິ.

ພວກມັນຍັງມີຫນ້ອຍ, ເພາະວ່າພວກເຂົາໃຊ້ເວລາຫຼາຍກວ່າສໍາລັບຄະດີອາຍາທີ່ຈະດຶງພວກເຂົາໄປຢ່າງສໍາເລັດຜົນ.

ຄໍາຖາມ: ອັດຕາຄວາມສໍາເລັດຂອງອີເມວ spearphishing ແມ່ນຫຍັງ?

ຄໍາຕອບ: ອີເມວ Spearphishing ມີອັດຕາການເປີດອີເມວສະເລ່ຍຂອງ 70% ແລະ 50% ຂອງຜູ້ຮັບຄລິກໃສ່ການເຊື່ອມຕໍ່ໃນອີເມວ.

ເມື່ອປຽບທຽບກັບການໂຈມຕີດ້ວຍຫອກ phishing, ການໂຈມຕີປາວານແມ່ນມີເປົ້າໝາຍຫຼາຍກວ່າ.

ການໂຈມຕີປາວານແມ່ນໄລ່ຕາມບຸກຄົນໃນອົງການຈັດຕັ້ງເຊັ່ນຫົວໜ້າບໍລິຫານບໍລິຫານ ຫຼືຫົວໜ້າການເງິນຂອງບໍລິສັດ.

ຫນຶ່ງໃນເປົ້າຫມາຍທົ່ວໄປທີ່ສຸດຂອງການໂຈມຕີປາວານແມ່ນເພື່ອຫມູນໃຊ້ຜູ້ຖືກເຄາະຮ້າຍເຂົ້າໄປໃນສາຍເງິນຈໍານວນຫຼວງຫຼາຍໃຫ້ກັບຜູ້ໂຈມຕີ.

ຄ້າຍຄືກັບ phishing ປົກກະຕິທີ່ການໂຈມຕີແມ່ນຢູ່ໃນຮູບແບບຂອງອີເມລ໌, ປາວານອາດຈະໃຊ້ໂລໂກ້ຂອງບໍລິສັດແລະທີ່ຢູ່ທີ່ຄ້າຍຄືກັນເພື່ອປອມຕົວ.

ໃນບາງກໍລະນີ, ຜູ້ໂຈມຕີຈະປອມຕົວເປັນ CEO ແລະໃຊ້ບຸກຄົນນັ້ນເພື່ອຊັກຊວນໃຫ້ພະນັກງານອື່ນເປີດເຜີຍຂໍ້ມູນທາງດ້ານການເງິນ ຫຼືໂອນເງິນເຂົ້າບັນຊີຜູ້ໂຈມຕີ.

ເນື່ອງຈາກພະນັກງານມີແນວໂນ້ມຫນ້ອຍທີ່ຈະປະຕິເສດການຮ້ອງຂໍຈາກຄົນທີ່ສູງກວ່າ, ການໂຈມຕີເຫຼົ່ານີ້ແມ່ນມີຄວາມໂຫດຮ້າຍຫຼາຍ.

ຜູ້ໂຈມຕີມັກຈະໃຊ້ເວລາຫຼາຍຂື້ນໃນການໂຈມຕີປາວານ ເພາະວ່າພວກເຂົາມີແນວໂນ້ມທີ່ຈະຈ່າຍໄດ້ດີກວ່າ.

ຄໍາວ່າ "whaling" ຫມາຍເຖິງຄວາມຈິງທີ່ວ່າເປົ້າຫມາຍມີອໍານາດທາງດ້ານການເງິນ (CEO's).

Angler phishing ແມ່ນຂ້ອນຂ້າງ ປະເພດໃຫມ່ຂອງການໂຈມຕີ phishing ແລະມີຢູ່ໃນສື່ມວນຊົນສັງຄົມ.

ພວກເຂົາບໍ່ປະຕິບັດຕາມຮູບແບບອີເມວແບບດັ້ງເດີມຂອງການໂຈມຕີ phishing.

ແທນທີ່ຈະ, ພວກເຂົາປອມຕົວເປັນຜູ້ຕາງຫນ້າບໍລິການລູກຄ້າຂອງບໍລິສັດແລະຫຼອກລວງໃຫ້ຄົນສົ່ງຂໍ້ມູນຜ່ານທາງຂໍ້ຄວາມໂດຍກົງ.

ການຫລອກລວງທົ່ວໄປແມ່ນການສົ່ງຄົນໄປຫາເວັບໄຊທ໌ສະຫນັບສະຫນູນລູກຄ້າປອມທີ່ຈະດາວໂຫລດ malware ຫຼືໃນຄໍາສັບຕ່າງໆອື່ນໆ ransomware ໃສ່ອຸປະກອນຂອງຜູ້ເຄາະຮ້າຍ.

ການໂຈມຕີ vising ແມ່ນເວລາທີ່ scammer ໂທຫາທ່ານ ເພື່ອພະຍາຍາມເກັບກຳຂໍ້ມູນສ່ວນຕົວຈາກເຈົ້າ.

ຜູ້ຫຼອກລວງມັກຈະທຳທ່າເປັນທຸລະກິດ ຫຼືອົງກອນທີ່ມີຊື່ສຽງເຊັ່ນ Microsoft, IRS ຫຼືແມ້ກະທັ້ງທະນາຄານຂອງເຈົ້າ.

ພວກເຂົາໃຊ້ກົນລະຍຸດຄວາມຢ້ານກົວເພື່ອໃຫ້ເຈົ້າເປີດເຜີຍຂໍ້ມູນບັນຊີທີ່ສໍາຄັນ.

ນີ້ອະນຸຍາດໃຫ້ພວກເຂົາເຂົ້າເຖິງບັນຊີທີ່ສໍາຄັນຂອງເຈົ້າໂດຍກົງຫຼືທາງອ້ອມ.

ການໂຈມຕີ Vishing ແມ່ນ tricky.

ຜູ້ໂຈມຕີສາມາດປອມຕົວເປັນຄົນທີ່ເຈົ້າເຊື່ອໄດ້ຢ່າງງ່າຍດາຍ.

ເບິ່ງຜູ້ກໍ່ຕັ້ງ Hailbytes David McHale ສົນທະນາກ່ຽວກັບວິທີທີ່ robocalls ຈະຫາຍໄປດ້ວຍເຕັກໂນໂລຢີໃນອະນາຄົດ.

ການໂຈມຕີ phishing ສ່ວນໃຫຍ່ເກີດຂຶ້ນຜ່ານອີເມວ, ແຕ່ມີວິທີທີ່ຈະລະບຸຄວາມຖືກຕ້ອງຂອງພວກມັນ.

ເມື່ອທ່ານເປີດອີເມວ ກວດເບິ່ງວ່າມັນມາຈາກໂດເມນອີເມລ໌ສາທາລະນະຫຼືບໍ່ (ເຊັ່ນ: @gmail.com).

ຖ້າມັນມາຈາກໂດເມນອີເມລ໌ສາທາລະນະ, ສ່ວນຫຼາຍອາດຈະເປັນການໂຈມຕີ phishing ເນື່ອງຈາກອົງການຈັດຕັ້ງບໍ່ໄດ້ໃຊ້ໂດເມນສາທາລະນະ.

ແທນທີ່ຈະ, ໂດເມນຂອງພວກເຂົາຈະເປັນເອກະລັກສໍາລັບທຸລະກິດຂອງພວກເຂົາ (ເຊັ່ນ: ໂດເມນອີເມວຂອງ Google ແມ່ນ @google.com).

ຢ່າງໃດກໍຕາມ, ມີການໂຈມຕີ phishing ທີ່ຫຼອກລວງທີ່ນໍາໃຊ້ໂດເມນທີ່ເປັນເອກະລັກ.

ມັນເປັນປະໂຫຍດທີ່ຈະເຮັດການຄົ້ນຫາຢ່າງໄວວາຂອງບໍລິສັດແລະກວດສອບຄວາມຖືກຕ້ອງຂອງມັນ.

ການໂຈມຕີ phishing ພະຍາຍາມເປັນມິດກັບເຈົ້າດ້ວຍການທັກທາຍທີ່ດີຫຼືເຫັນອົກເຫັນໃຈ.

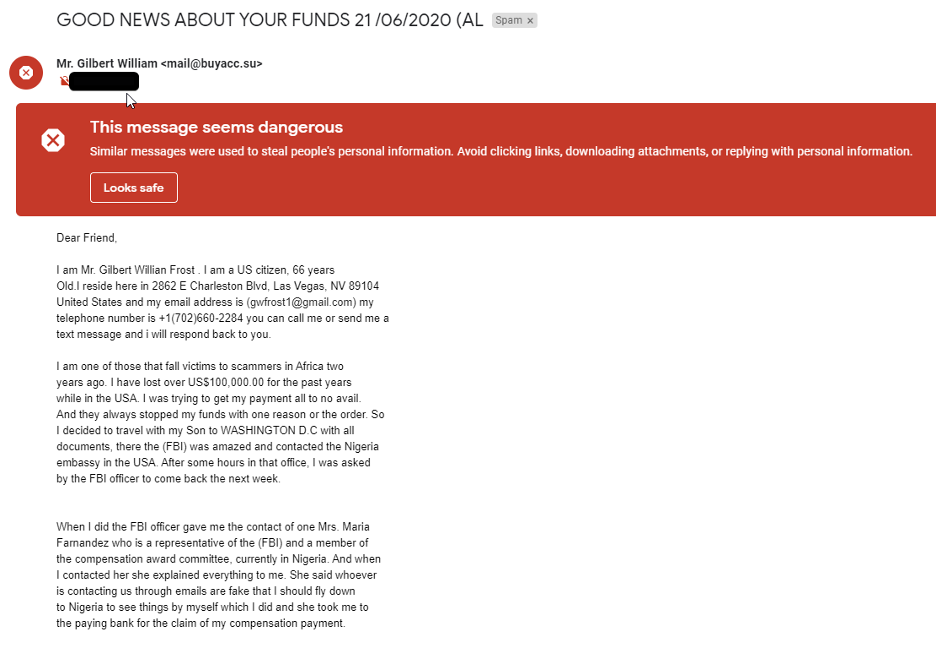

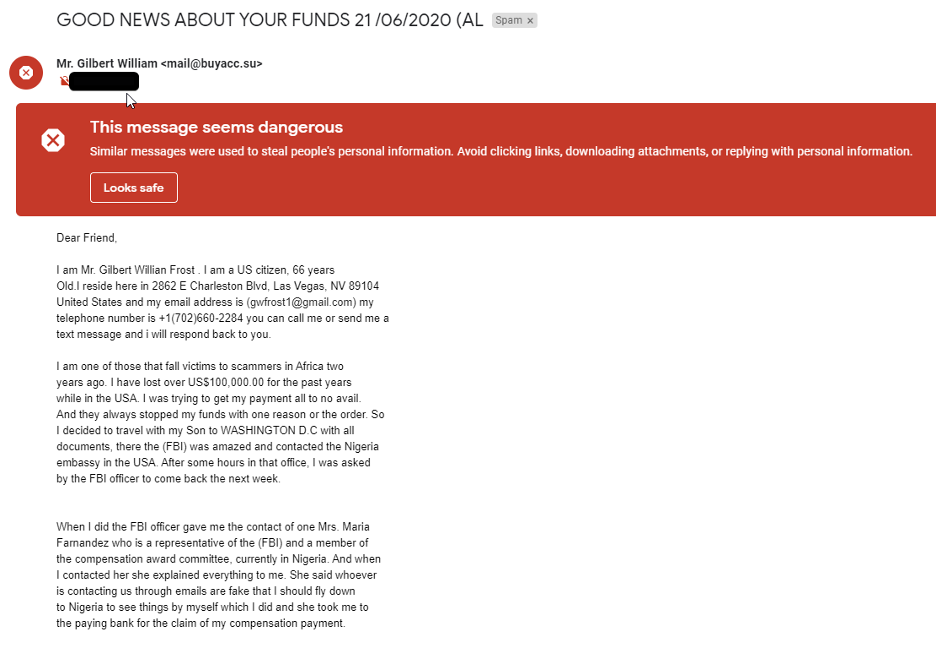

ຕົວຢ່າງ, ໃນ spam ຂອງຂ້ອຍບໍ່ດົນກ່ອນຫນ້ານີ້ຂ້ອຍພົບອີເມວ phishing ທີ່ມີການທັກທາຍ "ເພື່ອນທີ່ຮັກແພງ".

ຂ້ອຍຮູ້ແລ້ວວ່ານີ້ແມ່ນອີເມວ phishing ຄືກັບຫົວຂໍ້ທີ່ມັນບອກວ່າ, "ຂ່າວດີກ່ຽວກັບເງິນຂອງເຈົ້າ 21/06/2020".

ເບິ່ງປະເພດຂອງການທັກທາຍເຫຼົ່ານັ້ນຄວນຈະເປັນທຸງສີແດງທັນທີຖ້າຫາກວ່າທ່ານບໍ່ເຄີຍພົວພັນກັບການຕິດຕໍ່.

ເນື້ອໃນຂອງອີເມລ໌ phishing ແມ່ນມີຄວາມສໍາຄັນຫຼາຍ, ແລະທ່ານຈະເຫັນບາງລັກສະນະທີ່ໂດດເດັ່ນທີ່ປະກອບດ້ວຍຫຼາຍທີ່ສຸດ.

ຖ້າເນື້ອໃນຟັງຄືໂງ່, ສ່ວນຫຼາຍອາດຈະເປັນການຫລອກລວງ.

ຕົວຢ່າງ, ຖ້າຫົວຂໍ້ກ່າວວ່າ, "ເຈົ້າຊະນະຫວຍ $ 1000000" ແລະເຈົ້າບໍ່ມີຄວາມຈື່ຈໍາຂອງການເຂົ້າຮ່ວມຫຼັງຈາກນັ້ນນັ້ນແມ່ນທຸງສີແດງ.

ເມື່ອເນື້ອຫາສ້າງຄວາມຮູ້ສຶກອັນຮີບດ່ວນເຊັ່ນ "ມັນຂຶ້ນກັບທ່ານ" ແລະມັນນໍາໄປສູ່ການຄລິກໃສ່ການເຊື່ອມຕໍ່ທີ່ຫນ້າສົງໄສ, ມັນມັກຈະເປັນການຫລອກລວງ.

ອີເມວ phishing ມີລິ້ງ ຫຼືໄຟລ໌ທີ່ໜ້າສົງໄສຕິດຢູ່ສະເໝີ.

ວິທີທີ່ດີທີ່ຈະກວດເບິ່ງວ່າການເຊື່ອມຕໍ່ມີເຊື້ອໄວຣັສແມ່ນໃຊ້ VirusTotal, ເວັບໄຊທ໌ທີ່ກວດເບິ່ງໄຟລ໌ຫຼືການເຊື່ອມຕໍ່ສໍາລັບ malware.

ຕົວຢ່າງຂອງ phishing Email:

ໃນຕົວຢ່າງ, Google ຊີ້ໃຫ້ເຫັນວ່າອີເມວສາມາດເປັນອັນຕະລາຍ.

ມັນຮັບຮູ້ວ່າເນື້ອຫາຂອງມັນກົງກັບອີເມວ phishing ທີ່ຄ້າຍຄືກັນອື່ນໆ.

ຖ້າອີເມວກົງກັບເງື່ອນໄຂສ່ວນໃຫຍ່ຂ້າງເທິງ, ມັນແນະນໍາໃຫ້ລາຍງານມັນໄປທີ່ reportphishing@apwg.org ຫຼື phishing-report@us-cert.gov ເພື່ອໃຫ້ມັນຖືກບລັອກ.

ຖ້າທ່ານກໍາລັງໃຊ້ Gmail ມີທາງເລືອກທີ່ຈະລາຍງານອີເມວສໍາລັບການ phishing.

ເຖິງແມ່ນວ່າການໂຈມຕີ phishing ແມ່ນແນໃສ່ຜູ້ໃຊ້ແບບສຸ່ມ, ພວກເຂົາມັກຈະແນເປົ້າໃສ່ພະນັກງານຂອງບໍລິສັດ.

ຢ່າງໃດກໍຕາມ, ຜູ້ໂຈມຕີບໍ່ສະເຫມີໄປຫຼັງຈາກເງິນຂອງບໍລິສັດແຕ່ຂໍ້ມູນຂອງມັນ.

ໃນດ້ານທຸລະກິດ, ຂໍ້ມູນແມ່ນມີມູນຄ່າຫຼາຍກ່ວາເງິນແລະມັນສາມາດສົ່ງຜົນກະທົບຕໍ່ບໍລິສັດຢ່າງຮ້າຍແຮງ.

ຜູ້ໂຈມຕີສາມາດໃຊ້ຂໍ້ມູນຮົ່ວໄຫຼເພື່ອສ້າງອິດທິພົນຕໍ່ສາທາລະນະຊົນໂດຍຜົນກະທົບຕໍ່ຄວາມໄວ້ວາງໃຈຂອງຜູ້ບໍລິໂພກແລະເຮັດໃຫ້ຊື່ບໍລິສັດ tarnishing.

ແຕ່ນັ້ນບໍ່ແມ່ນຜົນສະທ້ອນດຽວທີ່ສາມາດເປັນຜົນມາຈາກນັ້ນ.

ຜົນສະທ້ອນອື່ນໆລວມມີຜົນກະທົບທາງລົບຕໍ່ຄວາມໄວ້ວາງໃຈຂອງນັກລົງທຶນ, ຂັດຂວາງທຸລະກິດ, ແລະກະຕຸ້ນການປັບໄຫມຕາມກົດລະບຽບພາຍໃຕ້ກົດລະບຽບການປົກປ້ອງຂໍ້ມູນທົ່ວໄປ (GDPR).

ການຝຶກອົບຮົມພະນັກງານຂອງທ່ານເພື່ອຈັດການກັບບັນຫານີ້ແມ່ນແນະນໍາໃຫ້ຫຼຸດຜ່ອນການໂຈມຕີ phishing ສົບຜົນສໍາເລັດ.

ວິທີການຝຶກອົບຮົມພະນັກງານໂດຍທົ່ວໄປແມ່ນເພື່ອສະແດງໃຫ້ເຂົາເຈົ້າຕົວຢ່າງຂອງອີເມລ໌ phishing ແລະວິທີການທີ່ຈະສັງເກດເຫັນເຂົາເຈົ້າ.

ອີກວິທີໜຶ່ງທີ່ດີທີ່ຈະສະແດງໃຫ້ພະນັກງານ phishing ແມ່ນຜ່ານການຈໍາລອງ.

ການຈຳລອງການຫຼອກລວງໂດຍພື້ນຖານແລ້ວແມ່ນການໂຈມຕີປອມທີ່ຖືກອອກແບບມາເພື່ອຊ່ວຍໃຫ້ພະນັກງານຮັບຮູ້ການຫຼອກລວງດ້ວຍຕົນເອງໂດຍບໍ່ມີຜົນກະທົບທາງລົບໃດໆ.

ຕອນນີ້ພວກເຮົາຈະແບ່ງປັນຂັ້ນຕອນທີ່ເຈົ້າຕ້ອງເຮັດເພື່ອດໍາເນີນການແຄມເປນຟິດຊິງທີ່ປະສົບຜົນສໍາເລັດ.

Phishing ຍັງຄົງເປັນໄພຂົ່ມຂູ່ດ້ານຄວາມປອດໄພອັນດັບຕົ້ນໆ ອີງຕາມບົດລາຍງານຄວາມປອດໄພທາງອິນເຕີເນັດຂອງ WIPRO 2020.

ຫນຶ່ງໃນວິທີທີ່ດີທີ່ສຸດທີ່ຈະເກັບກໍາຂໍ້ມູນແລະການສຶກສາພະນັກງານແມ່ນເພື່ອດໍາເນີນການແຄມເປນ phishing ພາຍໃນ.

ມັນສາມາດງ່າຍພໍທີ່ຈະສ້າງອີເມລ໌ phishing ດ້ວຍແພລະຕະຟອມ phishing, ແຕ່ມັນມີຫຼາຍຢ່າງຫຼາຍກວ່າການຕີສົ່ງ.

ພວກເຮົາຈະປຶກສາຫາລືວິທີການຈັດການກັບການທົດສອບ phishing ກັບການສື່ສານພາຍໃນ.

ຫຼັງຈາກນັ້ນ, ພວກເຮົາຈະພິຈາລະນາວິທີທີ່ທ່ານວິເຄາະແລະນໍາໃຊ້ຂໍ້ມູນທີ່ທ່ານເກັບກໍາ.

ແຄມເປນ phishing ບໍ່ແມ່ນກ່ຽວກັບການລົງໂທດຄົນຖ້າພວກເຂົາຕົກຢູ່ໃນການຫລອກລວງ. ການຈຳລອງການຫຼອກເອົາຂໍ້ມູນແມ່ນກ່ຽວກັບການສອນໃຫ້ພະນັກງານຮູ້ວິທີຕອບກັບອີເມວຟິດຊິງ. ທ່ານຕ້ອງການໃຫ້ແນ່ໃຈວ່າທ່ານກໍາລັງມີຄວາມໂປ່ງໃສກ່ຽວກັບການເຮັດການຝຶກອົບຮົມ phishing ໃນບໍລິສັດຂອງທ່ານ. ຈັດລໍາດັບຄວາມສໍາຄັນໃຫ້ຜູ້ນໍາຂອງບໍລິສັດແຈ້ງໃຫ້ຊາບກ່ຽວກັບແຄມເປນ phishing ຂອງທ່ານແລະອະທິບາຍເປົ້າຫມາຍຂອງແຄມເປນ.

ຫຼັງຈາກທີ່ທ່ານສົ່ງການທົດສອບທາງອີເມລ໌ phishing ພື້ນຖານທໍາອິດຂອງທ່ານ, ທ່ານສາມາດປະກາດທົ່ວບໍລິສັດກັບພະນັກງານທັງຫມົດ.

ລັກສະນະທີ່ສໍາຄັນຂອງການສື່ສານພາຍໃນແມ່ນເພື່ອຮັກສາຂໍ້ຄວາມໃຫ້ສອດຄ່ອງ. ຖ້າທ່ານກໍາລັງເຮັດການທົດສອບ phishing ຂອງທ່ານເອງ, ມັນເປັນຄວາມຄິດທີ່ດີທີ່ຈະມາກັບຍີ່ຫໍ້ທີ່ສ້າງຂຶ້ນສໍາລັບອຸປະກອນການຝຶກອົບຮົມຂອງທ່ານ.

ການຂຶ້ນຊື່ສໍາລັບໂຄງການຂອງທ່ານຈະຊ່ວຍໃຫ້ພະນັກງານຮັບຮູ້ເນື້ອໃນການສຶກສາຂອງທ່ານໃນ inbox ຂອງເຂົາເຈົ້າ.

ຖ້າທ່ານກໍາລັງໃຊ້ການບໍລິການທົດສອບ phishing ທີ່ມີການຄຸ້ມຄອງ, ຫຼັງຈາກນັ້ນພວກເຂົາອາດຈະໄດ້ຮັບການຄຸ້ມຄອງນີ້. ເນື້ອຫາການສຶກສາຄວນຈະຖືກຜະລິດກ່ອນເວລາເພື່ອໃຫ້ທ່ານສາມາດມີການຕິດຕາມທັນທີຫຼັງຈາກແຄມເປນຂອງທ່ານ.

ໃຫ້ຄໍາແນະນໍາພະນັກງານຂອງທ່ານແລະຂໍ້ມູນກ່ຽວກັບໂປໂຕຄອນອີເມລ໌ phishing ພາຍໃນຂອງທ່ານຫຼັງຈາກການທົດສອບພື້ນຖານຂອງທ່ານ.

ທ່ານຕ້ອງການໃຫ້ຜູ້ຮ່ວມງານຂອງທ່ານມີໂອກາດຕອບສະຫນອງຕໍ່ການຝຶກອົບຮົມຢ່າງຖືກຕ້ອງ.

ການເບິ່ງຈໍານວນຄົນທີ່ຖືກຕ້ອງແລະລາຍງານອີເມວເປັນຂໍ້ມູນທີ່ສໍາຄັນທີ່ຈະໄດ້ຮັບຈາກການທົດສອບ phishing.

ສິ່ງທີ່ຄວນເປັນບູລິມະສິດສູງສຸດຂອງທ່ານສໍາລັບແຄມເປນຂອງທ່ານ?

ການມີສ່ວນພົວພັນ.

ທ່ານສາມາດພະຍາຍາມອີງໃສ່ຜົນໄດ້ຮັບຂອງທ່ານກ່ຽວກັບຈໍານວນຜົນສໍາເລັດແລະຄວາມລົ້ມເຫລວ, ແຕ່ຕົວເລກເຫຼົ່ານັ້ນບໍ່ຈໍາເປັນຕ້ອງຊ່ວຍໃຫ້ທ່ານມີຈຸດປະສົງຂອງທ່ານ.

ຖ້າທ່ານດໍາເນີນການ simulation ການທົດສອບ phishing ແລະບໍ່ມີໃຜຄລິກໃສ່ການເຊື່ອມຕໍ່, ນັ້ນຫມາຍຄວາມວ່າການທົດສອບຂອງທ່ານປະສົບຜົນສໍາເລັດບໍ?

ຄໍາຕອບສັ້ນແມ່ນ "ບໍ່".

ມີອັດຕາຄວາມສໍາເລັດ 100% ບໍ່ໄດ້ແປວ່າຄວາມສໍາເລັດ.

ມັນສາມາດຫມາຍຄວາມວ່າການທົດສອບ phishing ຂອງທ່ານແມ່ນງ່າຍເກີນໄປທີ່ຈະສັງເກດເຫັນ.

ໃນທາງກົງກັນຂ້າມ, ຖ້າທ່ານໄດ້ຮັບອັດຕາການລົ້ມເຫຼວຢ່າງຫຼວງຫຼາຍກັບການທົດສອບ phishing ຂອງທ່ານ, ມັນອາດຈະຫມາຍຄວາມວ່າບາງສິ່ງບາງຢ່າງທີ່ແຕກຕ່າງກັນຫມົດ.

ມັນອາດຈະຫມາຍຄວາມວ່າພະນັກງານຂອງທ່ານບໍ່ສາມາດສັງເກດເຫັນການໂຈມຕີ phishing ໄດ້.

ເມື່ອທ່ານໄດ້ຮັບອັດຕາການຄລິກທີ່ສູງສໍາລັບແຄມເປນຂອງທ່ານ, ມີໂອກາດທີ່ດີທີ່ທ່ານຈໍາເປັນຕ້ອງຫຼຸດລົງຄວາມຫຍຸ້ງຍາກຂອງອີເມວ phishing ຂອງທ່ານ.

ໃຊ້ເວລາຫຼາຍຂຶ້ນເພື່ອຝຶກອົບຮົມປະຊາຊົນໃນລະດັບປະຈຸບັນຂອງເຂົາເຈົ້າ.

ໃນທີ່ສຸດທ່ານຕ້ອງການຫຼຸດລົງອັດຕາການຄລິກໃສ່ການເຊື່ອມຕໍ່ phishing.

ທ່ານອາດຈະສົງໄສວ່າອັດຕາການຄລິກທີ່ດີຫຼືບໍ່ດີແມ່ນຫຍັງກັບການຈໍາລອງ phishing.

ອີງຕາມ sans.org, ຂອງທ່ານ ການຈໍາລອງ phishing ທໍາອິດອາດຈະໃຫ້ອັດຕາການຄລິກສະເລ່ຍຂອງ 25-30%.

ນັ້ນເບິ່ງຄືວ່າເປັນຕົວເລກທີ່ສູງແທ້ໆ.

ໂຊກດີ, ພວກເຂົາເຈົ້າລາຍງານວ່າ ຫຼັງຈາກ 9-18 ເດືອນຂອງການຝຶກອົບຮົມ phishing, ອັດຕາການຄລິກຜ່ານການທົດສອບ phishing ແມ່ນ ຕ່ຳກວ່າ 5%.

ຕົວເລກເຫຼົ່ານີ້ສາມາດຊ່ວຍເປັນການຄາດຄະເນຄ່ໍາຂອງຜົນໄດ້ຮັບທີ່ທ່ານຕ້ອງການຈາກການຝຶກອົບຮົມ phishing.

ເພື່ອເລີ່ມຕົ້ນການຈໍາລອງອີເມລ໌ phishing ທໍາອິດຂອງທ່ານ, ໃຫ້ແນ່ໃຈວ່າໄດ້ອະນຸຍາດທີ່ຢູ່ IP ຂອງເຄື່ອງມືການທົດສອບ.

ນີ້ເຮັດໃຫ້ແນ່ໃຈວ່າພະນັກງານຈະໄດ້ຮັບອີເມວ.

ເມື່ອສ້າງອີເມລ໌ຟິດຊິງແບບຈຳລອງທຳອິດຂອງເຈົ້າ ຢ່າເຮັດໃຫ້ມັນງ່າຍ ຫຼືຍາກເກີນໄປ.

ເຈົ້າຄວນຈື່ຜູ້ຊົມຂອງເຈົ້າເຊັ່ນກັນ.

ຖ້າເພື່ອນຮ່ວມງານຂອງເຈົ້າບໍ່ແມ່ນຜູ້ໃຊ້ສື່ສັງຄົມທີ່ຮຸນແຮງ, ມັນອາດຈະບໍ່ເປັນຄວາມຄິດທີ່ດີທີ່ຈະໃຊ້ລະຫັດຜ່ານ LinkedIn ປອມແປງອີເມວ phishing. ອີເມວຂອງຜູ້ທົດສອບຕ້ອງມີການອຸທອນຢ່າງກວ້າງຂວາງພຽງພໍທີ່ທຸກຄົນໃນບໍລິສັດຂອງເຈົ້າຈະມີເຫດຜົນທີ່ຈະຄລິກ.

ບາງຕົວຢ່າງຂອງອີເມວ phishing ທີ່ມີການອຸທອນຢ່າງກວ້າງຂວາງອາດຈະເປັນ:

ພຽງແຕ່ຈື່ຈໍາຈິດຕະວິທະຍາຂອງວິທີການຂໍ້ຄວາມຈະຖືກນໍາໂດຍຜູ້ຊົມຂອງທ່ານກ່ອນທີ່ຈະກົດແປ້ນພິມສົ່ງ.

ສືບຕໍ່ສົ່ງອີເມວການຝຶກອົບຮົມ phishing ໄປຫາພະນັກງານຂອງທ່ານ. ໃຫ້ແນ່ໃຈວ່າທ່ານກໍາລັງຄ່ອຍໆເພີ່ມຄວາມຫຍຸ້ງຍາກໃນໄລຍະເວລາເພື່ອເພີ່ມລະດັບທັກສະຂອງຄົນ.

ມັນແນະນໍາໃຫ້ເຮັດການສົ່ງອີເມວປະຈໍາເດືອນ. ຖ້າທ່ານ "ຫຼອກລວງ" ອົງການຈັດຕັ້ງຂອງທ່ານເລື້ອຍໆເກີນໄປ, ພວກເຂົາມີແນວໂນ້ມທີ່ຈະຈັບໄດ້ໄວເກີນໄປ.

ການຈັບພະນັກງານຂອງທ່ານ, ເລັກນ້ອຍ off-guard ເປັນວິທີທີ່ດີທີ່ສຸດເພື່ອໃຫ້ໄດ້ຜົນທີ່ແທ້ຈິງຫຼາຍ.

ຖ້າທ່ານສົ່ງອີເມວປະເພດດຽວກັນຂອງ "ຟິດຊິງ" ທຸກໆຄັ້ງ, ທ່ານຈະບໍ່ສອນໃຫ້ພະນັກງານຂອງທ່ານກ່ຽວກັບປະຕິກິລິຍາຕໍ່ການຫລອກລວງທີ່ແຕກຕ່າງກັນ.

ທ່ານສາມາດທົດລອງຫຼາຍມຸມທີ່ແຕກຕ່າງກັນລວມທັງ:

ໃນຂະນະທີ່ທ່ານສົ່ງແຄມເປນໃຫມ່, ສະເຫມີໃຫ້ແນ່ໃຈວ່າທ່ານກໍາລັງປັບຄວາມກ່ຽວຂ້ອງຂອງຂໍ້ຄວາມໃຫ້ກັບຜູ້ຊົມຂອງທ່ານ.

ຖ້າທ່ານສົ່ງອີເມວ phishing ທີ່ບໍ່ກ່ຽວຂ້ອງກັບສິ່ງທີ່ສົນໃຈ, ທ່ານອາດຈະບໍ່ໄດ້ຮັບການຕອບສະຫນອງຫຼາຍຈາກແຄມເປນຂອງທ່ານ.

ຫຼັງຈາກການສົ່ງແຄມເປນຕ່າງໆໃຫ້ກັບພະນັກງານຂອງທ່ານ, ປັບປຸງບາງແຄມເປນເກົ່າທີ່ຫລອກລວງຄົນໃນຄັ້ງທໍາອິດແລະເຮັດການຫມຸນໃຫມ່ໃນແຄມເປນນັ້ນ.

ທ່ານຈະສາມາດບອກປະສິດທິຜົນຂອງການຝຶກອົບຮົມຂອງທ່ານຖ້າທ່ານເຫັນວ່າປະຊາຊົນກໍາລັງຮຽນຮູ້ແລະປັບປຸງ.

ຈາກບ່ອນນັ້ນ ທ່ານຈະສາມາດບອກໄດ້ວ່າພວກເຂົາຕ້ອງການການສຶກສາເພີ່ມເຕີມກ່ຽວກັບວິທີຊອກຫາອີເມວຟິດຊິງປະເພດໃດນຶ່ງ.

ມີ 3 ປັດໃຈໃນການກໍານົດວ່າທ່ານຈະສ້າງໂຄງການຝຶກອົບຮົມ phishing ຂອງທ່ານເອງຫຼື outsource ໂຄງການ.

ຖ້າທ່ານເປັນວິສະວະກອນຄວາມປອດໄພຫຼືມີຫນຶ່ງໃນບໍລິສັດຂອງທ່ານ, ທ່ານສາມາດສ້າງເຄື່ອງແມ່ຂ່າຍ phishing ໄດ້ຢ່າງງ່າຍດາຍໂດຍໃຊ້ແພລະຕະຟອມ phishing ທີ່ມີຢູ່ແລ້ວເພື່ອສ້າງແຄມເປນຂອງທ່ານ.

ຖ້າທ່ານບໍ່ມີວິສະວະກອນດ້ານຄວາມປອດໄພ, ການສ້າງໂປຼແກຼມ phishing ຂອງທ່ານເອງອາດຈະບໍ່ມີຄໍາຖາມ.

ທ່ານອາດຈະມີວິສະວະກອນຄວາມປອດໄພຢູ່ໃນອົງການຂອງທ່ານ, ແຕ່ພວກເຂົາອາດຈະບໍ່ມີປະສົບການກັບວິສະວະກໍາສັງຄົມຫຼືການທົດສອບ phishing.

ຖ້າທ່ານມີຄົນທີ່ມີປະສົບການ, ພວກເຂົາຈະມີຄວາມຫນ້າເຊື່ອຖືພຽງພໍທີ່ຈະສ້າງໂປແກຼມ phishing ຂອງຕົນເອງ.

ອັນນີ້ແມ່ນປັດໃຈໃຫຍ່ແທ້ໆສໍາລັບບໍລິສັດຂະຫນາດນ້ອຍເຖິງຂະຫນາດກາງ.

ຖ້າທີມງານຂອງທ່ານມີຂະຫນາດນ້ອຍ, ມັນອາດຈະບໍ່ສະດວກທີ່ຈະເພີ່ມວຽກອື່ນໃຫ້ກັບທີມງານຄວາມປອດໄພຂອງທ່ານ.

ມັນສະດວກກວ່າທີ່ຈະມີທີມງານທີ່ມີປະສົບການອື່ນເຮັດວຽກໃຫ້ທ່ານ.

ທ່ານໄດ້ຜ່ານຄໍາແນະນໍາທັງຫມົດນີ້ເພື່ອຄິດອອກວິທີທີ່ທ່ານສາມາດຝຶກອົບຮົມພະນັກງານຂອງທ່ານແລະທ່ານພ້ອມທີ່ຈະເລີ່ມຕົ້ນການປົກປ້ອງອົງການຂອງທ່ານໂດຍຜ່ານການຝຶກອົບຮົມ phishing.

ແມ່ນຫຍັງຕໍ່?

ຖ້າທ່ານເປັນວິສະວະກອນຄວາມປອດໄພ ແລະຕ້ອງການເລີ່ມດໍາເນີນການໂຄສະນາ phishing ທໍາອິດຂອງທ່ານໃນຕອນນີ້, ໄປທີ່ນີ້ເພື່ອຮຽນຮູ້ເພີ່ມເຕີມກ່ຽວກັບເຄື່ອງມືການຈໍາລອງ phishing ທີ່ທ່ານສາມາດນໍາໃຊ້ເພື່ອເລີ່ມຕົ້ນໃນມື້ນີ້.

ຫລື…

ຖ້າທ່ານສົນໃຈໃນການຮຽນຮູ້ກ່ຽວກັບການບໍລິການທີ່ມີການຄຸ້ມຄອງເພື່ອດໍາເນີນການແຄມເປນ phishing ສໍາລັບທ່ານ, ຮຽນຮູ້ເພີ່ມເຕີມຢູ່ທີ່ນີ້ກ່ຽວກັບວິທີທີ່ທ່ານສາມາດເລີ່ມຕົ້ນການທົດລອງການຝຶກອົບຮົມ phishing ຟຣີຂອງທ່ານ.

ໃຊ້ລາຍການກວດສອບເພື່ອລະບຸອີເມວທີ່ຜິດປົກກະຕິ ແລະຖ້າພວກມັນຖືກຫຼອກເອົາຂໍ້ມູນແລ້ວລາຍງານພວກມັນ.

ເຖິງແມ່ນວ່າມີຕົວກອງ phishing ຢູ່ທີ່ນັ້ນທີ່ສາມາດປົກປ້ອງທ່ານ, ມັນບໍ່ແມ່ນ 100%.

ອີເມວ phishing ພັດທະນາຢ່າງຕໍ່ເນື່ອງ ແລະບໍ່ເຄີຍຄືກັນ.

To ປົກປ້ອງບໍລິສັດຂອງເຈົ້າ ຈາກການໂຈມຕີ phishing ທ່ານສາມາດເຂົ້າຮ່ວມໄດ້ ການຈໍາລອງ phishing ເພື່ອຫຼຸດຜ່ອນໂອກາດຂອງການໂຈມຕີ phishing ທີ່ປະສົບຜົນສໍາເລັດ.

ພວກເຮົາຫວັງວ່າທ່ານໄດ້ຮຽນຮູ້ພຽງພໍຈາກຄູ່ມືນີ້ເພື່ອຄິດອອກວ່າທ່ານຈະຕ້ອງເຮັດແນວໃດຕໍ່ໄປເພື່ອຫຼຸດຜ່ອນໂອກາດຂອງທ່ານໃນການໂຈມຕີ phishing ໃນທຸລະກິດຂອງທ່ານ.

ກະລຸນາອອກຄໍາຄິດເຫັນຖ້າທ່ານມີຄໍາຖາມໃດໆສໍາລັບພວກເຮົາຫຼືຖ້າທ່ານຕ້ອງການແບ່ງປັນຄວາມຮູ້ຫຼືປະສົບການຂອງທ່ານກ່ຽວກັບການໂຄສະນາ phishing.

ຢ່າລືມແບ່ງປັນຄູ່ມືນີ້ແລະເຜີຍແຜ່!

Halbytes

9511 Queens Guard Ct.

Laurel, MD 20723

ໂທລະສັບ: (732) 771-9995

ອີເມວ: info@hailbytes.com