ຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍ, ເຊິ່ງເອີ້ນກັນວ່າ POLP, ແມ່ນຫຼັກການຄວາມປອດໄພທີ່ກໍານົດວ່າຜູ້ໃຊ້ຂອງລະບົບຄວນຈະໄດ້ຮັບສິດທິພິເສດຫນ້ອຍທີ່ສຸດທີ່ຈໍາເປັນເພື່ອເຮັດສໍາເລັດວຽກງານຂອງພວກເຂົາ. ອັນນີ້ຊ່ວຍໃຫ້ແນ່ໃຈວ່າຜູ້ໃຊ້ບໍ່ສາມາດເຂົ້າເຖິງ ຫຼືແກ້ໄຂຂໍ້ມູນທີ່ເຂົາເຈົ້າບໍ່ຄວນມີການເຂົ້າເຖິງ.

ໃນການຕອບ blog ນີ້, ພວກເຮົາຈະປຶກສາຫາລືກ່ຽວກັບຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍທີ່ສຸດແມ່ນຫຍັງແລະວິທີທີ່ທ່ານສາມາດນໍາໃຊ້ໃນທຸລະກິດຂອງທ່ານ.

ຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍ (POLP) ແມ່ນຄໍາແນະນໍາດ້ານຄວາມປອດໄພທີ່ຮຽກຮ້ອງໃຫ້ຜູ້ໃຊ້ໄດ້ຮັບພຽງແຕ່ລະດັບການເຂົ້າເຖິງຫນ້ອຍທີ່ສຸດທີ່ຈໍາເປັນເພື່ອປະຕິບັດຫນ້າທີ່ຂອງເຂົາເຈົ້າ.

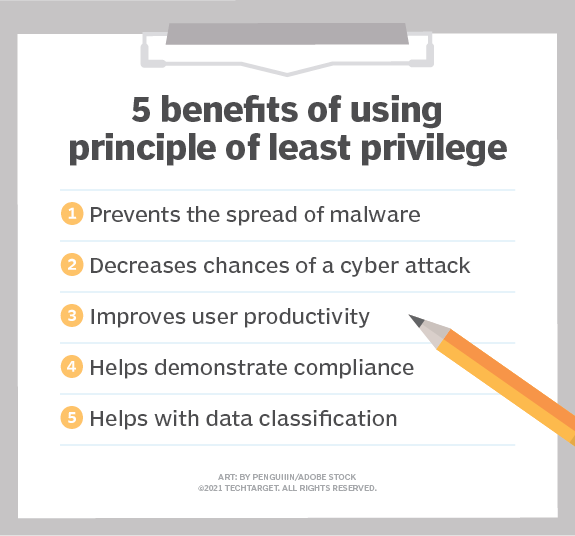

ເປັນຫຍັງອົງການຈັດຕັ້ງຈຶ່ງໃຊ້ຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍທີ່ສຸດ?

ຈຸດປະສົງຂອງ POLP ແມ່ນເພື່ອຫຼຸດຜ່ອນຄວາມເສຍຫາຍທີ່ອາດຈະເກີດຂື້ນຈາກຄວາມຜິດພາດແລະກິດຈະກໍາທີ່ເປັນອັນຕະລາຍໂດຍການຈໍາກັດສິດທິຂອງຜູ້ໃຊ້.

ການໃຊ້ຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍທີ່ສຸດອາດຈະເປັນເລື່ອງຍາກ, ຍ້ອນວ່າມັນຮຽກຮ້ອງໃຫ້ມີຄວາມຄິດຢ່າງລະອຽດກ່ຽວກັບສິ່ງທີ່ຜູ້ໃຊ້ແຕ່ລະຄົນຕ້ອງການເພື່ອໃຫ້ສາມາດເຮັດວຽກຂອງເຂົາເຈົ້າແລະບໍ່ມີຫຍັງອີກ.

ມີສອງປະເພດຂອງສິດທິພິເສດຕົ້ນຕໍທີ່ຕ້ອງໄດ້ຮັບການພິຈາລະນາໃນເວລາທີ່ນໍາໃຊ້ຫຼັກການຂອງສິດທິຫນ້ອຍທີ່ສຸດ:

– ສິດທິພິເສດຂອງລະບົບ: ນີ້ແມ່ນສິດທິທີ່ອະນຸຍາດໃຫ້ຜູ້ໃຊ້ໃນການດໍາເນີນການໃນລະບົບ, ເຊັ່ນ: ການເຂົ້າເຖິງໄຟລ໌ຫຼືການຕິດຕັ້ງ ຊອບແວ.

– ສິດທິພິເສດຂໍ້ມູນ: ເຫຼົ່ານີ້ແມ່ນສິດທິທີ່ອະນຸຍາດໃຫ້ຜູ້ໃຊ້ໃນການເຂົ້າເຖິງແລະປັບປຸງແກ້ໄຂຂໍ້ມູນ, ເຊັ່ນ: ການອ່ານ, ການຂຽນ, ຫຼືລຶບໄຟລ໌.

ສິດທິພິເສດຂອງລະບົບປົກກະຕິແລ້ວແມ່ນຖືກຈໍາກັດຫຼາຍກ່ວາສິດທິຂອງຂໍ້ມູນ, ຍ້ອນວ່າພວກເຂົາສາມາດຖືກນໍາໃຊ້ເພື່ອດໍາເນີນການທີ່ອາດຈະເປັນອັນຕະລາຍຕໍ່ລະບົບ. ຕົວຢ່າງ, ຜູ້ໃຊ້ທີ່ມີການເຂົ້າເຖິງການອ່ານໄຟລ໌ບໍ່ສາມາດລຶບມັນໄດ້, ແຕ່ຜູ້ໃຊ້ທີ່ມີການເຂົ້າເຖິງການຂຽນສາມາດ. ສິດທິພິເສດຂອງຂໍ້ມູນຄວນຈະຖືກພິຈາລະນາຢ່າງລະມັດລະວັງ, ເນື່ອງຈາກວ່າການໃຫ້ຜູ້ໃຊ້ເຂົ້າເຖິງຫຼາຍເກີນໄປສາມາດນໍາໄປສູ່ການສູນເສຍຂໍ້ມູນຫຼືຄວາມເສຍຫາຍ.

ເມື່ອນຳໃຊ້ຫຼັກການສິດທິພິເສດໜ້ອຍທີ່ສຸດ, ມັນເປັນສິ່ງສຳຄັນທີ່ຈະສ້າງຄວາມສົມດຸນລະຫວ່າງຄວາມປອດໄພ ແລະ ການນຳໃຊ້. ຖ້າສິດທິພິເສດແມ່ນຈໍາກັດເກີນໄປ, ຜູ້ໃຊ້ຈະບໍ່ສາມາດເຮັດວຽກຂອງເຂົາເຈົ້າໄດ້ຢ່າງມີປະສິດທິພາບ. ໃນທາງກົງກັນຂ້າມ, ຖ້າສິດທິພິເສດແມ່ນຫລະເກີນໄປ, ມີຄວາມສ່ຽງຫຼາຍທີ່ຈະລະເມີດຄວາມປອດໄພ. ຊອກຫາຄວາມດຸ່ນດ່ຽງທີ່ເຫມາະສົມແມ່ນມີຄວາມຫຍຸ້ງຍາກ, ແຕ່ມັນເປັນສິ່ງຈໍາເປັນທີ່ຈະຮັກສາລະບົບທີ່ປອດໄພ.

ຫຼັກການຂອງສິດທິພິເສດຫນ້ອຍແມ່ນຄໍາແນະນໍາດ້ານຄວາມປອດໄພທີ່ສໍາຄັນທີ່ຄວນຈະຖືກພິຈາລະນາໃນເວລາທີ່ອອກແບບລະບົບໃດກໍ່ຕາມ. ໂດຍການພິຈາລະນາຢ່າງລະອຽດກ່ຽວກັບສິ່ງທີ່ຜູ້ໃຊ້ແຕ່ລະຄົນສາມາດເຮັດໄດ້, ທ່ານສາມາດຊ່ວຍຫຼຸດຜ່ອນຄວາມສ່ຽງຕໍ່ການສູນເສຍຂໍ້ມູນຫຼືຄວາມເສຍຫາຍຈາກກິດຈະກໍາທີ່ເປັນອັນຕະລາຍ.