Spear Phishing ຄໍານິຍາມ | Spear Phishing ແມ່ນຫຍັງ?

ສາລະບານ

Spear Phishing ແຕກຕ່າງຈາກ Phishing ແນວໃດ?

ການໂຈມຕີ Spear Phishing ເຮັດວຽກແນວໃດ?

ທຸກຄົນຕ້ອງເຝົ້າລະວັງການໂຈມຕີດ້ວຍຫອກ phishing. ບາງປະເພດຂອງປະຊາຊົນມີແນວໂນ້ມທີ່ຈະ ຖືກໂຈມຕີ ກ່ວາຄົນອື່ນ. ຜູ້ທີ່ມີວຽກເຮັດງານທຳລະດັບສູງໃນອຸດສາຫະກຳເຊັ່ນ: ການດູແລສຸຂະພາບ, ການເງິນ, ການສຶກສາ, ຫຼືລັດຖະບານແມ່ນມີຄວາມສ່ຽງຫຼາຍ.. ການໂຈມຕີດ້ວຍຫອກ phishing ສົບຜົນສໍາເລັດໃນອຸດສາຫະກໍາເຫຼົ່ານີ້ສາມາດນໍາໄປສູ່:

- ການລະເມີດຂໍ້ມູນ

- ເງິນຄ່າໄຖ່ຂະໜາດໃຫຍ່

- ໄພຂົ່ມຂູ່ຕໍ່ຄວາມໝັ້ນຄົງແຫ່ງຊາດ

- ການສູນເສຍຊື່ສຽງ

- ຜົນກະທົບທາງກົດໝາຍ

ທ່ານບໍ່ສາມາດຫຼີກລ້ຽງການໄດ້ຮັບອີເມວ phishing. ເຖິງແມ່ນວ່າທ່ານໃຊ້ການກັ່ນຕອງອີເມລ໌, ບາງການໂຈມຕີ spearphishing ຈະຜ່ານ.

ວິທີທີ່ດີທີ່ສຸດທີ່ທ່ານສາມາດຈັດການນີ້ແມ່ນໂດຍການຝຶກອົບຮົມພະນັກງານກ່ຽວກັບວິທີການຊອກຫາອີເມວປອມ.

ເຈົ້າສາມາດປ້ອງກັນການໂຈມຕີ Spear Phishing ໄດ້ແນວໃດ?

- ຫຼີກເວັ້ນການໃສ່ຂໍ້ມູນຫຼາຍເກີນໄປກ່ຽວກັບຕົວທ່ານເອງໃນສື່ມວນຊົນສັງຄົມ. ນີ້ແມ່ນຫນຶ່ງໃນການຢຸດເຊົາການທໍາອິດຂອງ cybercriminal ຫາປາສໍາລັບຂໍ້ມູນກ່ຽວກັບທ່ານ.

- ໃຫ້ແນ່ໃຈວ່າການບໍລິການໂຮດຕິ້ງທີ່ທ່ານໃຊ້ມີຄວາມປອດໄພຂອງອີເມວແລະການປ້ອງກັນ spam. ອັນນີ້ໃຊ້ເປັນສາຍທຳອິດຂອງການປ້ອງກັນຕ້ານອາດຊະຍາກຳທາງອິນເຕີເນັດ.

- ຢ່າຄລິກໃສ່ການເຊື່ອມຕໍ່ຫຼືໄຟລ໌ແນບຈົນກວ່າທ່ານຈະແນ່ໃຈວ່າແຫຼ່ງອີເມລ໌.

- ລະວັງອີເມວ ຫຼືອີເມລ໌ທີ່ບໍ່ໄດ້ຮຽກຮ້ອງດ້ວຍການຮ້ອງຂໍດ່ວນ. ພະຍາຍາມກວດສອບການຮ້ອງຂໍດັ່ງກ່າວໂດຍຜ່ານວິທີການສື່ສານອື່ນ. ໃຫ້ຜູ້ຖືກສົງໄສໂທຫາທາງໂທລະສັບ, ສົ່ງຂໍ້ຄວາມ, ຫຼືສົນທະນາແບບຕໍ່ໜ້າ.

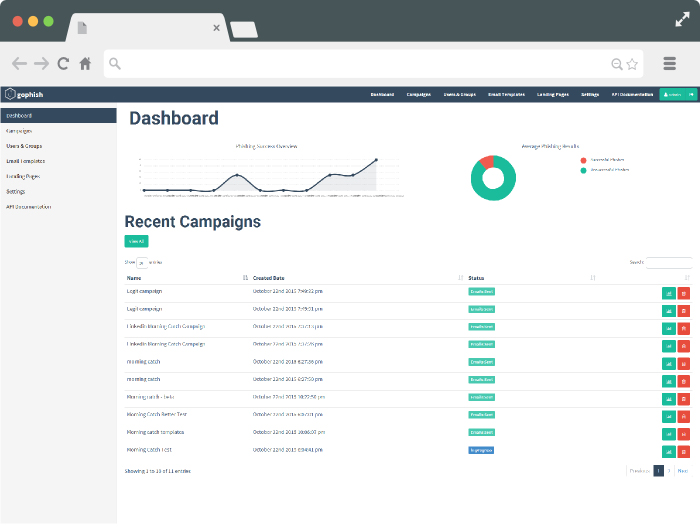

ການຈຳລອງການຫຼອກລວງດ້ວຍຫອກເປັນເຄື່ອງມືທີ່ດີເລີດສຳລັບການເຮັດໃຫ້ພະນັກງານເລັ່ງໃສ່ຍຸດທະວິທີຫຼອກລວງຂອງອາດຊະຍາກຳທາງອິນເຕີເນັດ. ມັນເປັນຊຸດຂອງບົດຝຶກຫັດແບບໂຕ້ຕອບທີ່ອອກແບບມາເພື່ອສອນຜູ້ໃຊ້ຂອງຕົນໃຫ້ຮູ້ວິທີການລະບຸອີເມວ spear-phishing ເພື່ອຫຼີກເວັ້ນຫຼືລາຍງານພວກມັນ. ພະນັກງານທີ່ສຳຜັດກັບການຈຳລອງຫອກ-ຟິດຊິງມີໂອກາດດີຂຶ້ນຫຼາຍທີ່ຈະເຫັນການໂຈມຕີດ້ວຍຫອກ-ຟິດຊິງ ແລະຕອບສະໜອງຢ່າງເໝາະສົມ.

ການຈຳລອງການຫຼອກລວງ spear ເຮັດວຽກແນວໃດ?

- ແຈ້ງໃຫ້ພະນັກງານຮູ້ວ່າເຂົາເຈົ້າຈະໄດ້ຮັບອີເມລ໌ຟິດຊິງ “ປອມ”.

- ສົ່ງບົດຄວາມທີ່ອະທິບາຍໃຫ້ເຂົາເຈົ້າຮູ້ວິທີຊອກຫາອີເມລ໌ phishing ລ່ວງໜ້າເພື່ອໃຫ້ແນ່ໃຈວ່າພວກເຂົາຖືກແຈ້ງໃຫ້ຊາບກ່ອນຈະທົດສອບ.

- ສົ່ງອີເມວຟິດຊິງ "ປອມ" ໃນເວລາສຸ່ມໃນລະຫວ່າງເດືອນທີ່ທ່ານປະກາດການຝຶກອົບຮົມ phishing.

- ວັດແທກສະຖິຕິຂອງຈໍານວນພະນັກງານທີ່ຫຼຸດລົງສໍາລັບຄວາມພະຍາຍາມ phishing ທຽບກັບຈໍານວນທີ່ບໍ່ໄດ້ຫຼືຜູ້ທີ່ລາຍງານຄວາມພະຍາຍາມ phishing.

- ສືບຕໍ່ການຝຶກອົບຮົມໂດຍການສົ່ງຄໍາແນະນໍາກ່ຽວກັບການຮັບຮູ້ phishing ແລະການທົດສອບເພື່ອນຮ່ວມງານຂອງທ່ານຫນຶ່ງຄັ້ງຕໍ່ເດືອນ.

>>>ທ່ານສາມາດຮຽນຮູ້ເພີ່ມເຕີມກ່ຽວກັບການຊອກຫາເຄື່ອງຈຳລອງ phishing ທີ່ຖືກຕ້ອງໄດ້ທີ່ນີ້.<<

ເປັນຫຍັງຂ້ອຍຕ້ອງການຈໍາລອງການໂຈມຕີ phishing?

ຖ້າອົງການຂອງເຈົ້າຖືກໂຈມຕີດ້ວຍການໂຈມຕີດ້ວຍ spearphishing, ສະຖິຕິຂອງການໂຈມຕີທີ່ປະສົບຜົນ ສຳ ເລັດຈະມີຄວາມລະມັດລະວັງຕໍ່ເຈົ້າ.

ອັດຕາຄວາມສໍາເລັດສະເລ່ຍຂອງການໂຈມຕີ spearphishing ແມ່ນອັດຕາການຄລິກ 50% ສໍາລັບອີເມວ phishing.

ນີ້ແມ່ນປະເພດຂອງຄວາມຮັບຜິດຊອບທີ່ບໍລິສັດຂອງເຈົ້າບໍ່ຕ້ອງການ.

ໃນເວລາທີ່ທ່ານເຮັດໃຫ້ການຮັບຮູ້ການ phishing ໃນສະຖານທີ່ເຮັດວຽກຂອງທ່ານ, ທ່ານບໍ່ພຽງແຕ່ປົກປ້ອງພະນັກງານຫຼືບໍລິສັດຈາກການສໍ້ໂກງບັດເຄຣດິດ, ຫຼືການລັກເອກະລັກ.

ການຈຳລອງການຫຼອກເອົາຂໍ້ມູນສາມາດຊ່ວຍໃຫ້ທ່ານປ້ອງກັນການລະເມີດຂໍ້ມູນທີ່ເຮັດໃຫ້ບໍລິສັດຂອງທ່ານຖືກຟ້ອງຮ້ອງ ແລະສ້າງຄວາມໄວ້ວາງໃຈຂອງລູກຄ້າຫຼາຍລ້ານຄົນ.

ຖ້າທ່ານຕ້ອງການເລີ່ມຕົ້ນການທົດລອງໃຊ້ຟຣີຂອງ GoPhish Phishing Framework ທີ່ໄດ້ຮັບການຮັບຮອງໂດຍ Hailbytes, ທ່ານສາມາດຕິດຕໍ່ພວກເຮົາທີ່ນີ້ ສໍາລັບຂໍ້ມູນເພີ່ມເຕີມຫຼື ເລີ່ມການທົດລອງໃຊ້ຟຣີຂອງທ່ານໃນ AWS ມື້ນີ້.