ໃຫ້ເວົ້າກ່ຽວກັບການນໍາໃຊ້ລະມັດລະວັງກັບໄຟລ໌ແນບອີເມລ໌.

ໃນຂະນະທີ່ໄຟລ໌ແນບອີເມລ໌ເປັນວິທີທີ່ນິຍົມແລະສະດວກໃນການສົ່ງເອກະສານ, ພວກມັນຍັງເປັນຫນຶ່ງໃນແຫຼ່ງໄວຣັສທົ່ວໄປທີ່ສຸດ.

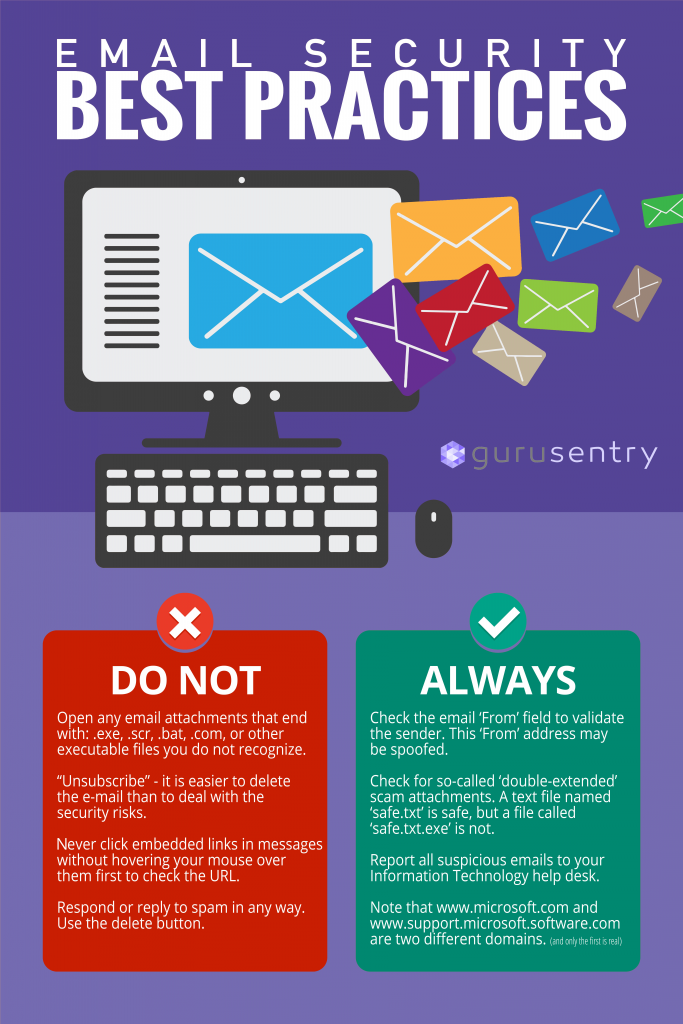

ໃຊ້ຄວາມລະມັດລະວັງໃນເວລາເປີດໄຟລ໌ແນບ, ເຖິງແມ່ນວ່າພວກມັນຖືກສົ່ງໂດຍຄົນທີ່ທ່ານຮູ້ຈັກ.

ເປັນຫຍັງໄຟລ໌ແນບອີເມວຈຶ່ງເປັນອັນຕະລາຍ?

ຄຸນລັກສະນະບາງຢ່າງທີ່ເຮັດໃຫ້ໄຟລ໌ແນບອີເມລ໌ສະດວກແລະເປັນທີ່ນິຍົມກໍ່ແມ່ນລັກສະນະທີ່ເຮັດໃຫ້ພວກເຂົາເປັນເຄື່ອງມືທົ່ວໄປສໍາລັບຜູ້ໂຈມຕີ:

ອີເມວຖືກເຜີຍແຜ່ໄດ້ງ່າຍ.

ການສົ່ງຕໍ່ອີເມລ໌ແມ່ນງ່າຍດາຍຫຼາຍທີ່ໄວຣັສສາມາດຕິດເຊື້ອຫຼາຍເຄື່ອງຈັກຢ່າງໄວວາ.

ໄວຣັສສ່ວນໃຫຍ່ບໍ່ໄດ້ຮຽກຮ້ອງໃຫ້ຜູ້ໃຊ້ສົ່ງຕໍ່ອີເມວ.

ແທນທີ່ຈະພວກເຂົາສະແກນຄອມພິວເຕີຂອງຜູ້ໃຊ້ສໍາລັບທີ່ຢູ່ອີເມວແລະສົ່ງຂໍ້ຄວາມທີ່ຕິດເຊື້ອໄປຫາທີ່ຢູ່ທັງຫມົດທີ່ເຂົາເຈົ້າຊອກຫາໂດຍອັດຕະໂນມັດ.

ຜູ້ໂຈມຕີໃຊ້ປະໂຫຍດຈາກຄວາມເປັນຈິງທີ່ຜູ້ໃຊ້ສ່ວນໃຫຍ່ຈະໄວ້ວາງໃຈໂດຍອັດຕະໂນມັດແລະເປີດຂໍ້ຄວາມໃດໆທີ່ມາຈາກຄົນທີ່ເຂົາເຈົ້າຮູ້ຈັກ.

ໂຄງການອີເມລ໌ພະຍາຍາມແກ້ໄຂຄວາມຕ້ອງການຂອງຜູ້ໃຊ້ທັງຫມົດ.

ເກືອບທຸກປະເພດຂອງໄຟລ໌ສາມາດຕິດກັບຂໍ້ຄວາມອີເມລ໌, ດັ່ງນັ້ນຜູ້ໂຈມຕີມີສິດເສລີພາບຫຼາຍຂຶ້ນກັບປະເພດຂອງໄວຣັສທີ່ພວກເຂົາສາມາດສົ່ງ.

ໂຄງການອີເມລ໌ສະເຫນີຄຸນນະສົມບັດ "ເປັນມິດກັບຜູ້ໃຊ້"..

ບາງໂຄງການອີເມລ໌ມີທາງເລືອກທີ່ຈະດາວໂຫຼດໄຟລ໌ແນບອີເມລ໌ອັດຕະໂນມັດ, ເຊິ່ງທັນທີເຮັດໃຫ້ຄອມພິວເຕີຂອງທ່ານກັບໄວຣັສໃດໆພາຍໃນໄຟລ໌ແນບ.

ທ່ານສາມາດເຮັດຂັ້ນຕອນໃດແດ່ເພື່ອປົກປ້ອງຕົນເອງ ແລະຜູ້ອື່ນໃນປຶ້ມທີ່ຢູ່ຂອງເຈົ້າ?

ລະວັງຂອງໄຟລ໌ແນບທີ່ບໍ່ໄດ້ຮຽກຮ້ອງ, ເຖິງແມ່ນວ່າຈາກຄົນທີ່ທ່ານຮູ້ຈັກ.

ພຽງແຕ່ຍ້ອນວ່າຂໍ້ຄວາມອີເມວເບິ່ງຄືວ່າມັນມາຈາກແມ່, ແມ່ຕູ້, ຫຼືນາຍຈ້າງຂອງເຈົ້າບໍ່ໄດ້ຫມາຍຄວາມວ່າມັນເຮັດ.

ໄວຣັສຫຼາຍຊະນິດສາມາດ “ຫຼອກລວງ” ທີ່ຢູ່ກັບຄືນ, ເຮັດໃຫ້ມັນເບິ່ງຄືວ່າຂໍ້ຄວາມມາຈາກຄົນອື່ນ.

ຖ້າເຈົ້າສາມາດ, ໃຫ້ກວດເບິ່ງກັບບຸກຄົນທີ່ສົມມຸດວ່າສົ່ງຂໍ້ຄວາມເພື່ອໃຫ້ແນ່ໃຈວ່າມັນຖືກຕ້ອງກ່ອນທີ່ຈະເປີດໄຟລ໌ແນບໃດໆ.

ນີ້ປະກອບມີຂໍ້ຄວາມອີເມວທີ່ເບິ່ງຄືວ່າມາຈາກ ISP ຂອງທ່ານຫຼື ຊອບແວ ຜູ້ຂາຍແລະອ້າງວ່າປະກອບມີ patches ຫຼືຊອບແວຕ້ານເຊື້ອໄວຣັສ.

ISP ແລະຜູ້ຂາຍຊອບແວບໍ່ໄດ້ສົ່ງ patches ຫຼືຊອບແວໃນອີເມວ.

ຮັກສາຊອບແວໃຫ້ທັນສະໄຫມ.

ຕິດຕັ້ງຊອບແວ patches ເພື່ອໃຫ້ຜູ້ໂຈມຕີບໍ່ສາມາດໃຊ້ປະໂຫຍດຈາກບັນຫາທີ່ຮູ້ຈັກຫຼື ຄວາມອ່ອນແອ.

ຫຼາຍຄົນ ລະບົບປະຕິບັດການ ສະເຫນີການປັບປຸງອັດຕະໂນມັດ.

ຖ້າຕົວເລືອກນີ້ສາມາດໃຊ້ໄດ້, ທ່ານຄວນເປີດໃຊ້ມັນ.

ໄວ້ວາງໃຈ instincts ຂອງທ່ານ.

ຖ້າອີເມລ໌ຫຼືໄຟລ໌ແນບອີເມລ໌ເບິ່ງຄືວ່າສົງໃສ, ຢ່າເປີດມັນ.

ເຖິງແມ່ນວ່າຊອບແວຕ້ານເຊື້ອໄວຣັສຂອງທ່ານຊີ້ໃຫ້ເຫັນວ່າຂໍ້ຄວາມແມ່ນສະອາດ.

ຜູ້ໂຈມຕີກໍາລັງປ່ອຍໄວຣັສໃຫມ່ຢ່າງຕໍ່ເນື່ອງ, ແລະຊອບແວຕ້ານເຊື້ອໄວຣັສອາດຈະບໍ່ມີ "ລາຍເຊັນ" ທີ່ຖືກຕ້ອງເພື່ອຮັບຮູ້ເຊື້ອໄວຣັສໃຫມ່.

ຢ່າງຫນ້ອຍ, ຕິດຕໍ່ກັບບຸກຄົນທີ່ສົມມຸດວ່າສົ່ງຂໍ້ຄວາມເພື່ອໃຫ້ແນ່ໃຈວ່າມັນຖືກຕ້ອງກ່ອນທີ່ທ່ານຈະເປີດໄຟລ໌ແນບ.

ຢ່າງໃດກໍ່ຕາມ, ໂດຍສະເພາະໃນກໍລະນີຂອງການສົ່ງຕໍ່, ເຖິງແມ່ນວ່າຂໍ້ຄວາມທີ່ຖືກສົ່ງໂດຍຜູ້ສົ່ງທີ່ຖືກຕ້ອງອາດມີເຊື້ອໄວຣັສ.

ຖ້າບາງສິ່ງບາງຢ່າງກ່ຽວກັບອີເມລ໌ຫຼືໄຟລ໌ແນບເຮັດໃຫ້ທ່ານບໍ່ສະບາຍ, ອາດຈະມີເຫດຜົນທີ່ດີ.

ຢ່າປ່ອຍໃຫ້ຄວາມຢາກຮູ້ຢາກເຫັນຂອງເຈົ້າເຮັດໃຫ້ຄອມພິວເຕີຂອງທ່ານມີຄວາມສ່ຽງ.

ບັນທຶກແລະສະແກນໄຟລ໌ແນບໃດໆກ່ອນທີ່ຈະເປີດພວກມັນ.

ຖ້າເຈົ້າຕ້ອງເປີດໄຟລ໌ແນບກ່ອນທີ່ທ່ານຈະສາມາດກວດສອບແຫຼ່ງທີ່ມາໄດ້, ໃຫ້ເຮັດຂັ້ນຕອນຕໍ່ໄປນີ້:

ໃຫ້ແນ່ໃຈວ່າລາຍເຊັນໃນຊອບແວຕ້ານເຊື້ອໄວຣັສຂອງທ່ານແມ່ນທັນສະໄຫມ.

ບັນທຶກໄຟລ໌ໃສ່ໃນຄອມພິວເຕີຂອງທ່ານ ຫຼືແຜ່ນ.

ສະແກນໄຟລ໌ດ້ວຍຕົນເອງໂດຍໃຊ້ຊອບແວຕ້ານເຊື້ອໄວຣັສຂອງທ່ານ.

ຖ້າໄຟລ໌ນັ້ນສະອາດ ແລະເບິ່ງຄືວ່າບໍ່ໜ້າສົງໄສ, ສືບຕໍ່ເປີດມັນ.

ປິດຕົວເລືອກເພື່ອດາວໂຫຼດໄຟລ໌ແນບໂດຍອັດຕະໂນມັດ.

ເພື່ອເຮັດໃຫ້ຂະບວນການອ່ານອີເມລ໌ງ່າຍຂຶ້ນ, ໂປລແກລມອີເມລ໌ຈໍານວນຫຼາຍສະເຫນີຄຸນສົມບັດເພື່ອດາວໂຫລດໄຟລ໌ແນບໂດຍອັດຕະໂນມັດ.

ກວດເບິ່ງການຕັ້ງຄ່າຂອງທ່ານເພື່ອເບິ່ງວ່າຊອບແວຂອງທ່ານສະເຫນີທາງເລືອກ, ແລະໃຫ້ແນ່ໃຈວ່າປິດມັນ.

ພິຈາລະນາສ້າງບັນຊີແຍກຕ່າງຫາກຢູ່ໃນຄອມພິວເຕີຂອງທ່ານ.

ລະບົບປະຕິບັດການສ່ວນໃຫຍ່ໃຫ້ທ່ານມີທາງເລືອກໃນການສ້າງບັນຊີຜູ້ໃຊ້ຫຼາຍບັນຊີດ້ວຍສິດທິພິເສດທີ່ແຕກຕ່າງກັນ.

ພິຈາລະນາອ່ານອີເມວຂອງທ່ານໃນບັນຊີທີ່ມີສິດທິພິເສດທີ່ຈໍາກັດ.

ໄວຣັສບາງອັນຕ້ອງການສິດທິ “ຜູ້ບໍລິຫານ” ເພື່ອຕິດເຊື້ອຄອມພິວເຕີ.

ນຳໃຊ້ການປະຕິບັດຄວາມປອດໄພເພີ່ມເຕີມ.

ທ່ານອາດຈະສາມາດກັ່ນຕອງບາງປະເພດຂອງໄຟລ໌ແນບຜ່ານຊອບແວອີເມລ໌ຂອງທ່ານຫຼືໄຟວໍ.

ຕອນນີ້ເຈົ້າຮູ້ວິທີໃຊ້ຄວາມລະມັດລະວັງໃນເວລາຈັດການກັບໄຟລ໌ແນບອີເມລ໌.

ຂ້ອຍຈະພົບເຈົ້າໃນຂໍ້ຄວາມຕໍ່ໄປຂອງຂ້ອຍ.